정보보안 관리(Information Security Management)

정보(information): 기업이나 공공기관의 중요한 자산, 보호되어야 할 대상

- 정보 자산은 관리적, 기술적, 물리적 통제 활동으로 보호해야한다.

- 정보 자산을 보호하지 못하면 기업과 조직에 생산성, 명성, 금전적 손실이 발생

- 적절한 조직의 정책(policy), 절차(procedure), 표준(standard), 지침(guideline) 개발

- 정보보안 관리를 수행하기 위해 고려해야 할 사항들

수용 가능한 위험(Acceptable Level of Risk)

비즈니스 관점에서 효익

비용

- 비용 대비 구현 효과에 대한 가치 검증이 필요하다.

정보보안 전문가는 조언자(Risk Advisor)일 뿐이다.

- 잔여위험(Residual Risk)와 지속적인 관리가 필요

[그림 1] 위험과 비용을 생각한 그래프. 완벽히 위험을 없애는 것은 불가능하다.

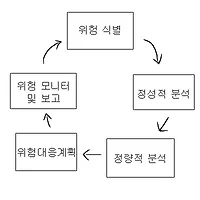

[그림 2] 정보보안 관리 과정

위협원(Threat agents): 정보자산에 해를 끼치는 행동을 할 수 있는 실체

전문지식, 자원, 기회, 동기 측면에 따라 다변화 가능.

자산(Asset): 데이터 혹은 자산 소유자(Data Owner)가 가치를 부여한 실체

위협(Threat): 자산에 대한 위협원의 공격 행동

위험(Risk) = 위협 X 취약점 X 자산

: 취약점을 이용해 위협이라는 행동으로 자산에 악영향

노출(Exposure): 위협이 취약점을 이용하여 해를 끼치는 순간이나 시점

대응수단(Safeguard)/보안대책(Countermeasure)

: 위험을 완화하기 위한 예방적 수단

잔여위험(Residual Risk)

: 기업에서 받아들일 수 있을 만큼의 수준으로 예방적 수단을 이용 후 남는 위험

하향식 접근방법(Top-down Approach)

: 최고 경영자의 도움과 실천이 성공 열쇠

다계층 보안(Defense in Depth) = Multi Layered(Level) Security

: 여러 계층의 보안대책이나 대응 수단을 구성. 관리적, 물리적, 기술적 보안의 시너지 효과

전체를 위험에 빠뜨리지 않는다.

직무상의 신의성실(Due care), 노력(Due diligence)

- Due: 특정 목적을 위하여 필요하거나 요구되는 적절하고 충분한 의무

- Due care: 충분한 주의

- Due diligence: 충분한 노력, 지속적인 노력이 필요.

- Do Detect: 회사가 처한 위험을 조사하고 분석하는 경영진의 신의노력

사회공학(Social Engineering)

: 사람이라는 정보자산에 대한 측면이면서 시스템에 접근하는 최고의 방법

- 어깨 넘어 훔쳐보기(Shoulder Surfings)

- 쓰레기통 뒤지기(Dumpster Diving)

- 협박 메일(Blackmail)

- 따라 들어가기(Piggybacking Tailgating)

사회공학 공격대상

- 직원(Receptionist)

- 전화 교환원(Telephone Operators)

- 고객 헬프 데스크(Help Desk)

- 신입사원 ...

① 외부(External) 위협: 경쟁사, 호기심 많은 해커, 개인

② 신뢰(Trusted) 위협: 협력사 직원, 컨설턴트

③ 내부(Internal) 위협: 정직원, 계약직 사원

사회공학의 공격 주기(cycle)

정보취득 목적 → 공격 대상 분석 → 공격 대상의 취약점 공격 → 목표달성

오류에 대한 긍정적, 부정적 결과

False-positive = Type I error

False-negative = Type II error

용 어 |

실제 현상 |

검사 결과 |

False-positive |

Negative |

Positive |

False-negative |

Positive |

Negative |

해커(Hacker)

- Elite: 최고 수준의 지식을 보유하고 있으며 새로운 취약점을 찾아내고 해킹할 수 있는 수준

- Semi Elite: 포괄적인 지식과 운영체제의 취약점을 알고 공격할 수 있는 수준

- Developed Kiddie: 대부분의 해킹 기법을 알고 있다. 그러나 취약점을 알 수 는 없다.

- Script Kiddie: 네트워크와 운영체제에 대한 약간 지식을 가지고 있는 수준

- Lamer: 해커는 되고 싶으나 지식이 풍부하지 않은 해커

- White Hat: 시스템이나 네트워크 상의 취약점을 찾아내어 알려주는 해커

- Black Hat: 이해관계나 명예를 위해

다른 사람의 시스템이나 네트워크를 침입하고 파괴

- Gray Hat: 합법적과 불법적인 해킹을 상황에 따라서 한다.

통제(Control)

① 저지 통제(Deterrent Control): 위험을 구성하는 확률이나 빈도를 줄이는 통제

② 탐지 통제(Detective Control): 위협을 탐지하는 통제. 빠른 탐지로 대처하기 좋음.

③ 교정 통제(Corrective Control): 탐지된 위협, 취약점에 대처하고

위협 줄이고 취약점 강화

④ 예방 통제(Preventive Control): 사전에 위협과 취약점을 대처하는 통제

'사이버보안 1학년 1학기 > CISSP' 카테고리의 다른 글

| 분산 서비스 거부 공격(DDOS)과 스푸핑(Spoofing) (0) | 2014.04.22 |

|---|---|

| 서비스 거부 공격 (DOS)의 원리 및 종류 (0) | 2014.04.21 |

| 접근통제 (0) | 2014.04.21 |

| 위험관리 (0) | 2014.04.19 |

| 정보보안의 원칙 (0) | 2014.04.19 |