기밀성(confidentiality)

- 인가된 사람/프로세스/시스템만이

알 필요성(need-to-know)에 근거하여 접근

- 정보 자산 분류, 식별, 인증, 권한부여, 암호화, 모니터링 등

- 위협요소는 도청과 사회공학(Social Engineering) 이 있다.

- 인가된 객체에 의한 시스템의 접근

무결성(Integrity)

- 고의적인, 비인가된, 우연한 변경으로 부터 정보가 보호되어야함.

- 직무분리, 형상관리, 프로그램 테스트,

트랜잭션(컴퓨터 내부에서 완료되어야는 처리),

업데이트 기능 제한, 접근통제, 인증 등

- 위협요소는 트로이목마, 바이러스, 해커 등이 있다.

- 데이터 무결성과 시스템 무결성을 의미

가용성(Availability)

- 사용자가 필요로 할때 접근이 가능해야한다.

- 바이러스/웜 통제, BCP, DRP

BCP(Business Continuity Planning): 기업연속성 계획. 정해진 기간에 컴퓨터 없이 다른 프로세스를 통해 업무를 지속할 수 있는 기업의 전략적 계획.

DRP(Disaster Recovery Planning): 재난복구계획. 정보처리능력이 운영 가능한 상태로 백업, Fault Tolerant System, 클러스터링

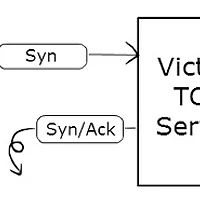

- 위협요소는 서비스 거부 공격(DOS), 분산 서비스 거부 공격(DDOS), 재해 등이다.

- 시스템이 즉시 동작하고 인가된 사용자만 제공

책임추적성(Accountability)

- 보안 사고 발생시 누구에 의해 어떤 방법으로 발생한 것인지 추측해야함.

- 사전 침입 의도를 감소시킴

- 식별, 인증, 권한부여, 접근통제, 감사 개념을 기반으로 수립

보증(Assurance)

- 위 4가지 보안 목적들을 적절히 충족시킴

NIST SP 800-33

기밀성은 무결성에 의존

무결성은 기밀성에 의존

가용성과 책임추적성은 기밀성과 무결성에 의존

ITGI(IT Governance Institute)와 정보보호 거버넌스

ITGI는 COBIT으로 시작하여 전 세계에 가이드를 제시하는

독립적인 비영리 연구기관이다.

IT 거버넌스란 IT와 IT 프로세스의 위험과 수익 사이에

균형을 맞추면서 가치를 창출한다.

이는 기업 통제의 관계 구조 및 프로세스 이다.

정보보호 거버넌스 배경

1. 정보보호에 대한 투자가 부서의 목적과 부합(alignment)해야 한다.

2. 정보 기술의 가시성(visibility)에 대한 이사회 및 경영진의 요구가 필요하다.

3. 회사의 위험이 적절하게 관리되고 있음을 감독할 수 있도록

매커니즘을 제공해야한다.

정보보호 거버넌스 목적

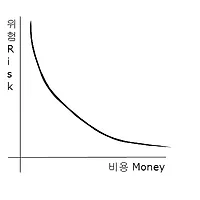

1. 위험(risk)이 적잘한 수준으로 감소해야한다.

2. 정보보호 투자가 적절한 방향으로 이루어짐을 보증해야한다.

3. 정보보호 프로그램의 효과성과 가시성을 경영진에게 제공해야한다.

이사회 |

경영진의 역할 |

- 보안 정책, 절차 방향 결정 - 자원 제공 - 책임 할당 지휘 - 우선순위 결정 - 위험관리 문화 조성 - 내/외부 감사를 통한 보증활동 - 보안 프로그램의 효과성 감독 |

- 보안정책 개발 - 책임 및 역할 정의와 의사소통 진행 - 위협과 취약점 식별 - 보안 인프라 구축, 수행 - 통제 프레임워크 구축 - 침해사고 모니터링 진행 - 주기적인 검토 및 테스트 - 보안인식교육 시행 - SDLC(시스템 개발 수명주기) 보안 요소 구현 |

보안정책(Security Policy)

정책이 없다면 일상적인 운영 활동을 개인의 판단 기준에 의존하여 수행해야함.

역할

- 임직원에게 책임 할당 및 책임 추적성 제공

- 기업의 비밀 및 지적재산권을 보호

- 컴퓨팅 자원의 낭비를 방지

- 임직원의 가치 판단 기준

- 경영진의 목표를 임직원들이 공유가능

요소

1. 절차(Procedure): 정책을 구현하기 위한 단계별 세부 지시사항

2. 표준(Standard): 조직에 적용되는 하드웨어, 소프트웨어의 구체적인 사양

3. 기준선(Baseline): 정보보호 정책의 일관성 있는 적용을 위해 준수해야할 사항

4. 지침(Guideline): 추가 권고사항, 선택조건

표준(Standards)

정책이 미션을 제시하는 무엇(what)을 정의한다면,

표준은 요구사항(requirement)를 정의.

- 하드웨어, 소프트웨어 보안 메커니즘을 포함

- 보안 통제 운영을 단순화

- 정책의 요구사항을 충족시키는 기술적 상세설명

- 조직 내 의무적 사항으로 기술과 절차의 공통된 사용

- 합의된 규칙, 절차, 협정들의 집합

절차(Procedures)

정책이 어떻게(How) 구현되며, 누가(who) 무엇을(what)하는지 기술

정책에 대한 직무상 신의성실(Due diligence)를 제시해야함.

절차를 문서화하여 개선을 용이하게 함.

기준선(Baselines)

보안패키지를 일관성 있게 구현하는 방법을 제공

주기적인 테스트로 기준선 준수 확인 및 기준선도 점검

지침(Guidelines)

계획수립, 구현 등에 대한 권고사항

요건

보안정책의 유형

1. 전사적 정책: 보안을 위한 전략적 방향 제시 후 자원 할당.

개괄적이며 수정을 자주 하지 않는다.

조직 내 프로그램의 목적과 범위 규정 → 책임을 관련 부서에 할당

→ 직원으로서 준수해야 할 사항 기술 → 경영진에 의한 개발 → 조직 전반에 적용

2. 기능적/이슈별 정책: 특정 관심 영역에 대한 정책.

상황에 맞는 적절성과 조직의 관심 사항에 초첨을 둔다. 변화에 따른 개정 필요.

허용된 사용자 정책(AUP)은 일반사용자가 회사 컴퓨터를 비즈니스 목적으로만 사용하게함

3. 구체적인 시스템 정책: 기술적/운영적 영역에서

더 구체적인 정책이 필요한 경우.

개별시스템에 대한 보안 목적 정의.

'사이버보안 1학년 1학기 > CISSP' 카테고리의 다른 글

| 분산 서비스 거부 공격(DDOS)과 스푸핑(Spoofing) (0) | 2014.04.22 |

|---|---|

| 서비스 거부 공격 (DOS)의 원리 및 종류 (0) | 2014.04.21 |

| 접근통제 (0) | 2014.04.21 |

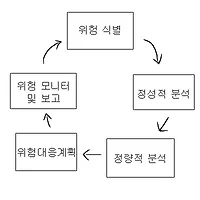

| 위험관리 (0) | 2014.04.19 |

| 정보보안 관리 (0) | 2014.04.17 |