접근통제(Access Control)는

주체: 외부에서 접근하는 사람, 시스템 등

객체: 시스템

주체가 객체에 접근할 때 보안상의 노출, 위협, 변조 등과 같은 위험으로부터

보호하기 위한 보안 대책이다.

주요 용어 |

설 명 |

주체(Subject)=행위자 |

객체나 객체 내의 데이터에 대한 접근을 요청하는 능동적인 개체 |

객제(Object)=제공자 |

접근 대상이 수동적인 객체, 행위가 일어날 아이템 |

접근(Access) |

읽고 만들고 삭제하거나 수정하는 등의 행위를 하는 주체의 활동 |

제 1단계: 식별(Identification)

인증 서비스에 스스로를 확인시키기위해 정보를 공급하는 주체의 활동

- 접근 매체

사용자명, 계정번호, 메모리카드

제 2단계: 인증(Anthentication)

1. 주체의 신원을 검증하기 위한 사용 증명 활동

- 4가지 특징

지식: 알고 있는 것

소유: 가지고 있는 것

존재: 나타내는 것

행위: 하는 것

2. 하나의 메커니즘 사용시 단일(Single-factor) 인증

두 가지의 경우 이중(Two-factor) 인증

세 가지 이상의 경우 다중(Multi-factor) 인증

- 접근 매체

패스워드, PIN, 토큰, 스마트 카드, 생체인증, 움직임, 음성, 터치, 서명

제 3단계: 인가(Authorization)

인증된 주체에게 접근을 허용하고 특정 업무를 수행할 권리를 부여하는 과정

1. 클리어런스(Clearance)

주체가 지니고 있는 보안 수준, 접근 가능한 객체를 직접적으로 규정함

2. 알 필요성(Need-to-know)

주체에게 어떤 정보가 유용할지 여부의 관계가 있는 공인된 형식상의 접근 수준

- 접근 매체

접근제어 목록(ACL), 보안 등급

책임추적성(Accountability)

사용자의 이용을 추적하고 기록하는 활동

여러 명이 계정을 공유할 시 추적하기가 어려움.

직무 분리(Separation of Duty)

단계별로 직무를 분리하여 한 사람에 의해 처리될 수 없게 하는 보안 정책

ex) 보안 감사, 암호키 변경, 업무 분장

최소 권한(Least Privilege Policy) = 알 필요성(Need to know)

최소한의 권한만을 부여하여 권한 남용을 최소화 한다.

최대권한(Maximum Privilege Policy)와는 반대의 의미이다.

ex) 정보등급 분류, 접근통제 리스트

정보 분류(Data Classification)

접근통제 3단계에서 정보에 대한 중요성을 등급으로 평가하는 활동

정보가 분류되어야 할 정도의 유용성을 가졌는지 판단하게 된다.

접근통제 카테고리

유 형 |

설 명 |

억제 통제 (Deterrent Control) |

- 발생할 수 있는 침해와 사고 억제 - 식별, 인증 |

예방 통제 (Preventive Control) |

- 컴퓨터와 관련된 모든 위해를 사전에 예방 - 논리적 접근통제, 백업, 보안 라벨링, 물리적 보안통제, 임무 분리, 최소권한 |

탐지 통제 (Detective Control) |

- 시스템으로 침입하는 위해 요소들을 탐지 - 패리티 체크, 해시 체크, 접근 로드 |

교정 통제 (Corrective Control) |

- 시스템에 발생한 피해를 원상회복하기 위한 통제 - 복구절차, 연속성 계획, 사고처리, 화재진압, 감사추적 |

복구 통제 (Recovery Control) |

- 사건과 사고로 피해를 당한 시스템을 원상태로 복구 - 복구 툴, 백업 시스템 |

보완 통제 | - 시스템이 요구하는 정책을 지원하지 못할때 기술적, 절차적, 관리적으로 지원 - 웹을 통해 인증시 암호화하는 기술 |

접근통제 유형

유 형 |

설 명 |

관리적 |

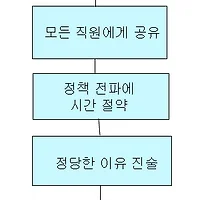

보안 인식, 직무 분리, 정책등으로 관리적인 방법 |

물리적 |

시설물 보안, 감시 등을 통해 물리적 자산에 접근통제 |

기술적/논리적 |

하드웨어와 소프트웨어를 통한 통제방법 |

접근통제 예

구 분 |

관리적 |

물리적 |

기술적 |

억제 통제 |

정책(policy) |

제한구역 표지판 |

경고 배너 |

예방 통제 |

사용자 등록절차 |

울타리(Fence) |

패스워드, IPS |

탐지 통제 |

위반사항 검토보고서 |

경비, CCTV |

로그, IDS |

교정 통제 |

퇴사조치 |

화재 소화기 |

접속 종료, 격리조치 |

복구 통제 |

재난복구 계획 |

재건축 |

테이프 백업 |

보완 통제 |

감독, 직무순환 |

심층적 방어 |

CCTV, 키입력 모니터링 |

'사이버보안 1학년 1학기 > CISSP' 카테고리의 다른 글

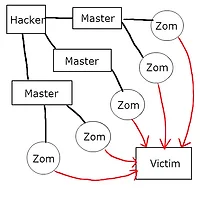

| 분산 서비스 거부 공격(DDOS)과 스푸핑(Spoofing) (0) | 2014.04.22 |

|---|---|

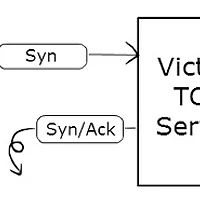

| 서비스 거부 공격 (DOS)의 원리 및 종류 (0) | 2014.04.21 |

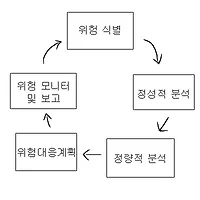

| 위험관리 (0) | 2014.04.19 |

| 정보보안의 원칙 (0) | 2014.04.19 |

| 정보보안 관리 (0) | 2014.04.17 |